一、BeEF简介

BeEF是浏览器攻击框架的简称,是一款专注于浏览器端的渗透测试工具。可在其官网找到更详细的介绍

http://beefproject.com/。

二、安装BeEF

先下载Beef最新版本

$ svn checkout

http://beef.googlecode.com/svn/track/ beef

$ ruby install

选择第一项自动安装需要的相关gems即可,也可以选择2按照提示一个一个进行安装,安装完成后就可以直接启动了

$ ruby beef -x

三、使用说明

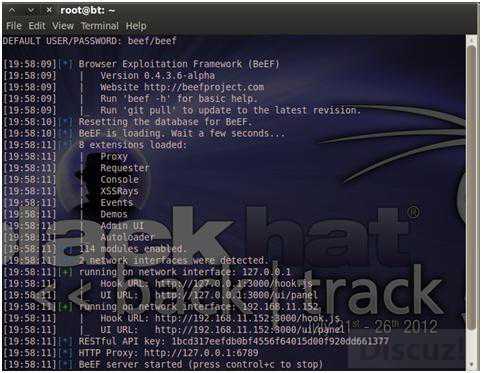

3.1 启动BeEF

安装完成后,启动BeEF

#./beef

命令行中显示的UI URL以后即为WEB接口,用浏览器打开,输入默认密码beef/beef,即可进入BeEF管理页面

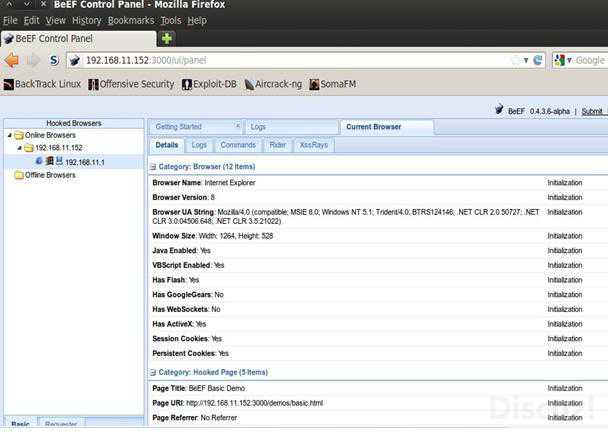

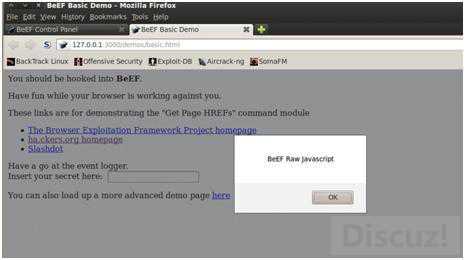

按照提示,假设此时目标192.168.11.1的服务器访问了这个demo页面

http://192.168.11.152:3000/demos/basic.html。则就被hook上了,如下图所示

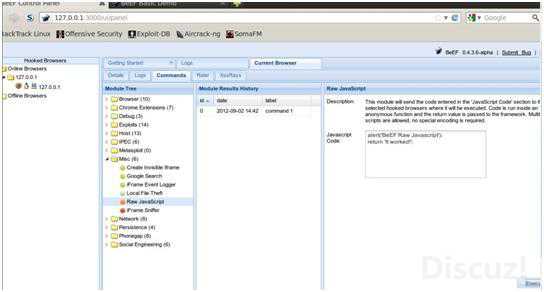

3.2 实施攻击

HOOK持续的时间为关闭测试页面为止。在此期间,相当于被控制了,可以发送攻击命令了。选择commands栏,可以看到很多已经分好类的攻击模块。

其中,4种颜色分别表示:

该攻击模块可用,且隐蔽性强

该攻击模块可用,但隐蔽性查

该用户模块是否可用还有待验证

该攻击模块不可用

例如,选取MISC下的Raw JavaScript模块作为测试用例,右端表格有该模块的详细说明,以及一些可选的参数等。输入Javascript code,点击Excute进行攻击,效果如下图所示

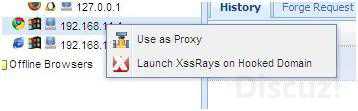

3.3 Proxy功能

选中目标主机,点右键,在菜单中选中Use as Proxy

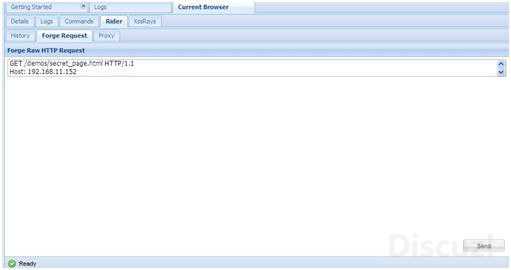

然后再Rider选项卡中的Forge Request 编辑并发送想要发送的内容

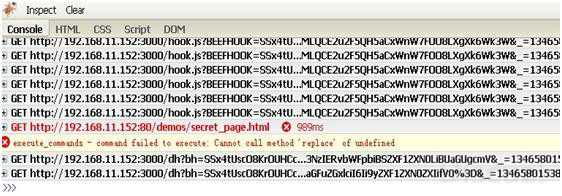

通过查看目标浏览器firebug记录,可以确信确实发送了该http,达到了代理效果。同时Rider下的History选项也记录了发送历史记录

">

1 2 3 下一页

>>

内容导航 第 1 页:使用说明 第 2 页:Metasploit组合 第 3 页:实现原理

原文:

浅谈基于浏览器的攻击框架BeEF(1)

来源:网络转载[hr]